В МВД перечислили самые популярные мошеннические схемы с APK-файлами

. Россиян убеждают установить вредоносное ПО на устройство

Мошенники под разными предлогами вынуждают россиян скачивать вредоносное программное обеспечение. Чаще всего жертвами становятся владельцы Android-телефонов, сообщили в пресс-службе Управления по организации борьбы с противоправным использованием информационно-коммуникационных технологий.

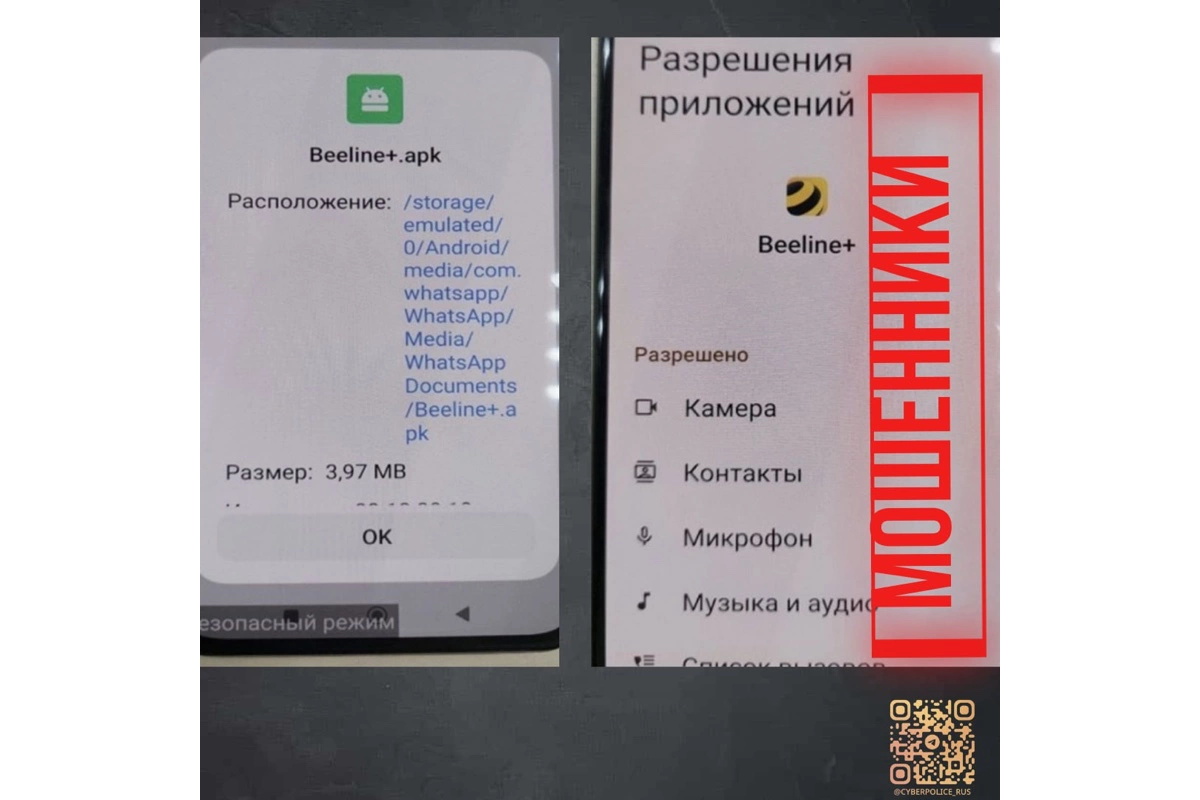

В одном из сценариев мошенники пишут россиянам от лица оператора связи. Предлогом в данном случае выступает «продление договора», «переход на новый тариф 5G» и «улучшение качества связи». Мошенники утверждают, что из-за смены тарифа пользователю якобы срочно нужно внести изменения в банковское приложение и для этого требуется установить их «служебную» программу, которая на деле оказывается вредоносным программным обеспечением. Часто такой файл носит название «Договор.apk» или «5G.apk».

Мошенники также могут звонить от лица сотрудников банка и под предлогом необходимости обновления банковского приложения или защиты от подозрительных операций требовать установить «обновленную» или «специальную защитную» версию банковского приложения. Это якобы необходимо для того, чтобы проверить бонусы или перевести деньги на безопасный счет. Файл с «банковским приложением» является вредоносным ПО.

От лица сотрудника государственных органов («Госуслуги», Пенсионный фонд России, суды) злоумышленники требуют «обновить социально значимое приложение» («Госуслуги», ЕМИАС, МОЭС и другие), «записаться на прием», «подтвердить данные». Также они могут попросить продиктовать СМС-код или записать его в «специальном приложении».

Если аферисты звонят от лица правоохранительных органов, основным предлогом становится «срочная проверка счета» или предупреждение о том, что «счетом пытаются завладеть мошенники». Они убеждают установить «официальное» приложение правоохранительных органов или ЦБ («Касперский.apk», Security.apk, «ЦБ.apk») для «проверки баланса» или «перевода денег на защищенный счет».

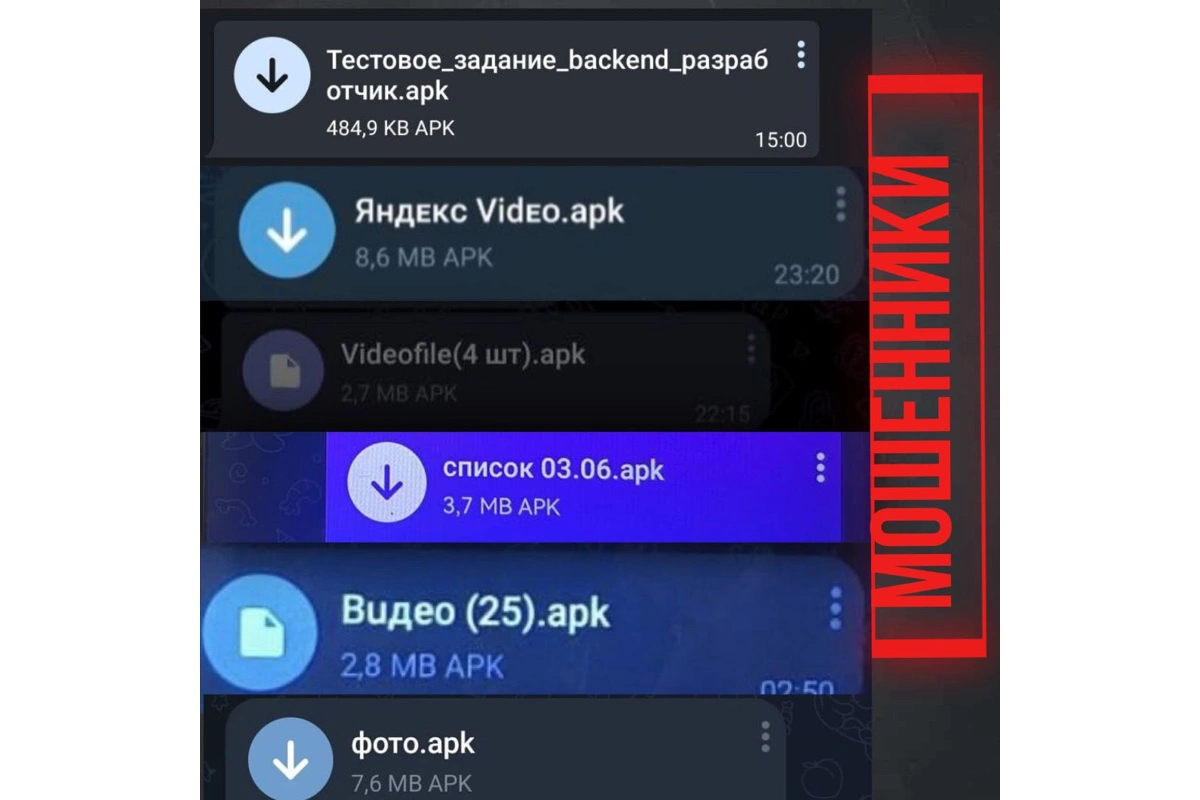

Мошенники также могут писать от лица знакомых: «Привет, посмотри эти фото/видео!», «Вам документ (приказ, договор)». Под этим предлогом они присылают ссылку или файл (Фото.apk, Видео-архив.apk, Приказ_18.02.apk, IMG.apk), утверждая, что внутри интересный или важный контент.

Фишинговые APK-файлы маскируются под легальные приложения и крадут пароли и платежные данные. Троянские файлы получают доступ к СМС-сообщениям и банковским приложениям, подписывают жертву на платные услуги. Шпионские файлы скрыто записывают звонки, отслеживают местоположение и копируют переписки. APK-файлы также могут работать как бэкдоры, то есть позволяют хакерам удаленно управлять устройством.

Ранее в МВД России призвали скачивать приложения только из проверенных источников (RuStore, Google Play, Galaxy Store, Huawei AppGallery, F-Droid). Помимо этого, рекомендуется использовать сервисы анализа, которые позволяют проверить APK-файлы перед установкой (к таким сервисам, в частности, относятся VirusTotal, HashDroid, Checksum Calculator).

Преступники также отправляют жертвам в Telegram сообщения якобы о смерти их знакомых. При такой схеме воздействуют на чувство страха. К сообщению прикрепляется APK-файл под названием «Фото». При нажатии на него начинается установка вредоносного программного обеспечения на устройство.

В операционной системе Android любое приложение имеет формат .apk (Android Package Kit). APK-файл — это архив, внутри которого находятся все компоненты приложения.